论数据访问层设计技术及其应用

在信息系统的开发与建设中,分层设计是一种常见的架构设计方法,区分层次的目的是为了实现“高内聚低耦合”的思想。分层设计能有效简化系统复杂性,使设计结构清晰,便于提高复用能力和产品维护能力。一种常见的层次划分模型是将信息系统分为表现层、业务逻辑层和数据访问层。信息系统一般以数据为中心,数据访问层的设计是系统设计中的重要内容。数据访问层需要针对需求,提供对数据源读写的访问接口;在保障性能的前提下,数据访问层应具有良好的封装性、可移植性,以及数据库无关性。

请围绕“论数据访问层设计技术及其应用”论题,依次从以下三个方面进行论述。

1.概要叙述你参与管理和开发的与数据访问层设计有关的软件项目,以及你在其中所担任的主要工作。

2.详细论述常见的数据访问层设计技术及其所包含的主要内容。

3.结合你参与管理和开发的实际项目,具体说明采用了哪种数据访问层设计技术,并叙述具体实施过程以及应用效果。

一、首先用400-600字的篇幅简要叙述作者参与开发的软件系统的概要和所担任的工作。

二、数据访问层的技术主要在于数据映射的问题如写Hibernate或iBATIS的应用。

Hibernate是一个开放源代码的对象关系映射框架,它对JDBC进行了非常轻量级的对象封装,它将POJO与数据库表建立映射关系,是一个全自动的orm框架,hibernate可以自动生成SQL语句,自动执行,使得Java程序员可以随心所欲的使用对象编程思维来操纵数据库。 Hibernate可以应用在任何使用JDBC的场合,既可以在Java的客户端程序使用,也可以在Servlet/JSP的Web应用中使用,最具革命意义的是,Hibernate可以在应用EJB的J2EE架构中取代CMP,完成数据持久化的重任。

iBATIS一词来源于“internet”和“abatis”的组合,是一个由Clinton Begin在2002年发起的开放源代码项目。于2010年6月16号被谷歌托管,改名为MyBatis。是一个基于SQL映射支持Java和.NET的持久层框架。

三、详细论述你在项目中运用相关技术进行开发的,此时无非就是如何用好这些技术。

Hibernate的调优方案:

制定合理的缓存策略;

尽量使用延迟加载特性;

采用合理的Session管理机制;

使用批量抓取,设定合理的批处理参数(batch_size);

进行合理的O/R映射设计。

Mybatis调优方案:

MyBatis在Session方面和Hibernate的Session生命周期是一致的,同样需要合理的Session管理机制。MyBatis同样具有二级缓存机制。 MyBatis可以进行详细的SQL优化设计。

( )a method of obtaining early feedback on requirements by providing aworking model of the expected product before actually building it.

【说明】

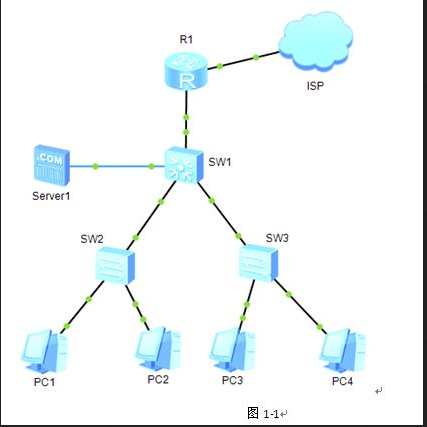

某公司现有网络拓扑结构如图1-1所示。该网络中使用交换机SW1为三层交换机,SW2和SW3均为二层智能交换机。

【问题4】(4分)

为了对用户上网行为进行监管,需要在SW1与R1之间部署(9)。

(9)备选答案:

A.FW(防火墙) B.IDS(入侵检测系统) C.堡垒机 D.上网行为管理

随着公司各部门成员增加,某些时候部分员工获取到IP地址和真实DHCP分出来IP不一致,为了避免这种情况可以在交换机上开启(10)功能。

(10)备选答案:

A.dhcp snooping B. broadcast-suppression C. loopback-detect

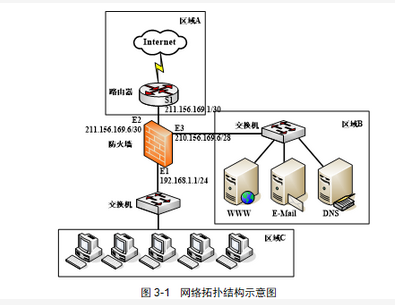

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 攻克要塞教育中心在部署计算机网络时采用了一款硬件防火墙,该防火墙带有三个以太网络接口,其网络拓扑如图3-1所示。

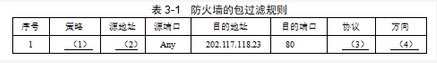

【问题1】(8分)

防火墙包过滤规则默认策略为拒绝,表3-1给出防火墙包过滤规则配置。若要求内部所有主机能使用IE浏览器访问外部IP地址202.117.118.23Web服务器,为表中(1)~(4)空缺处选择正确答案,填写在答题纸相应位置。(1)备选答案:A.允许 B.拒绝(2)备选答案:A.192.168.1.0/24 B.211.156.169.6/30 C.202.117.118.23/24(3)备选答案:A.TCP B.UDP C.ICMP(4)备选答案:A.E3E2 B.E1E3 C.E1E2

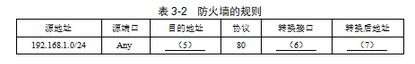

【问题2】(6分)

内部网络经由防火墙采用NAT方式与外部网络通信,表3-2中(5)~(7)空缺处选择正确答案,填写在答题纸相应位置。(5) 备选答案:A.192.168.1.0/24 B.anyC.202.117.118.23/24(6)备选答案: A.E1 B.E2 C.E3(7)备选答案: A.192.168.1.1 B.210.156.169.6C.211.156.169.6

【问题3】(2分)

图3-1中 (8)适合设置为DMZ区。(8)备选答案:A.区域A B.区域B C.区域C【问题4】(4分)防火墙上配置信息如图3-2所示。要求启动HTTP代理服务,通过HTTP缓存提高浏览速度,代理服务端口为3128,要使主机PC1使用HTTP代理服务,其中“地址”栏中内容应填写为 (9) ,“端口”栏中内容应填写为 (10) 。

【问题5】(4分)

NAT和HTTP代理分别工作在 (11) 和 (12) 。(11)备选答案:A.网络层 B.应用层 C.服务层(12)备选答案:A.网络层 B.应用层 C.服务层

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应解答栏内。

【说明】

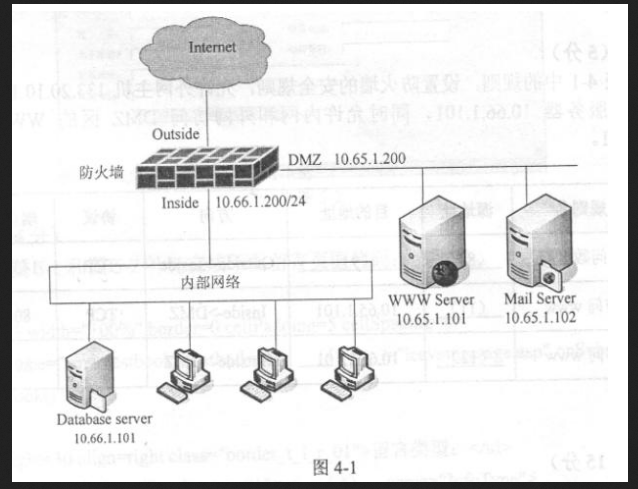

某企业采用PIX防火墙保护公司网络安全,网络结构如图4-1所示。

【问题1】(4分)

防火墙一般把网络区域划分为内部区域(trust区域)、外部区域(untrust区域)以及(1),其中在这个网络区域内可以放置一些公开服务器,下列(2)服务器不适合放在该区域。

空(2)备选答案:

A.Web

B.FTP

C.邮件

D.办公自动化(OA)

【问题2】(2分)

衡量防火墙性能主要参数有并发连接数、用户数限制、吞吐量等,其中最重要参数是(3),它反映出防火墙对多个连接访问控制能力和连接状态跟踪能力,这个参数大小直接影响到防火墙所能支持最大信息点数。

空(3)备选答案:

A.并发连接数

B.用户数限制

C.吞吐量

D.安全过滤带宽

【问题3】(4分)

设置防火墙接口名称,并指定安全级别,安全级别取值范围为0~100,数字越大安全级别越高。要求设置:ethemet0命名为外部接口outside,安全级别是0;ethernet1命名为内部接口inside,安全级别是100;ethernet2命名为中间接口dmz,安全级别为50。

请完成下面命令。

…

PLX#config terminal

PLX (config)#nameif ethemet0 (4) security0

PLX (config)#nameif ethernet1 inside (5)

PLX (config)#nameif ethemet2 (6) (7)

…

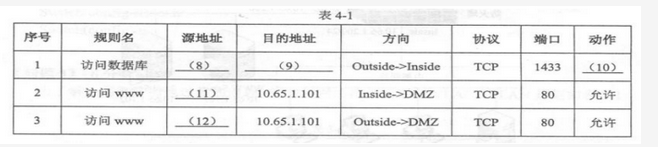

【问题4】(5分)

编写表4-1中规则,设置防火墙安全规则,允许外网主机133.20.10.10访问内网数据库服务器10.66.1.101,同时允许内网和外网访问DMZ区WWW服务器10.65.1.101。

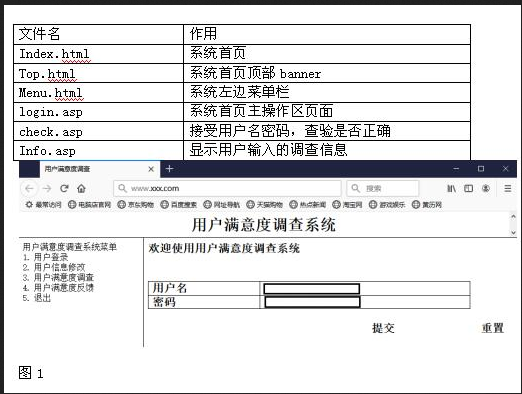

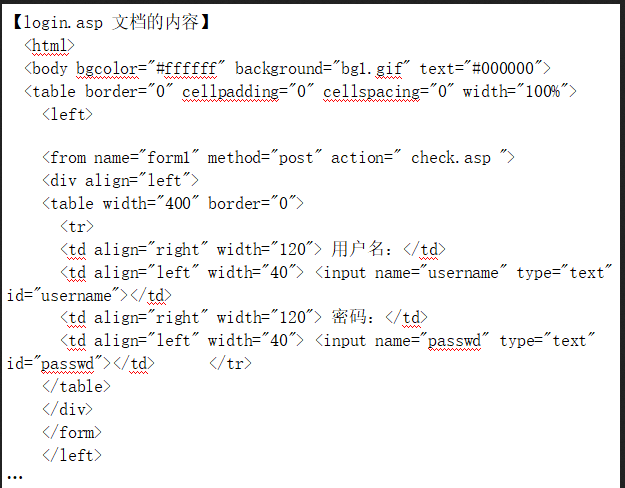

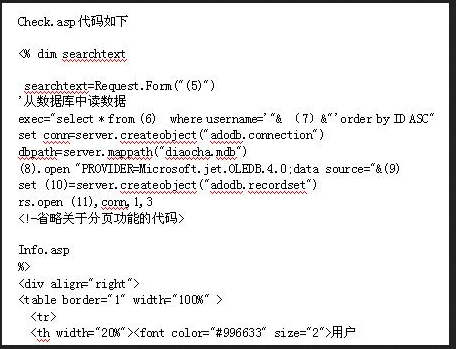

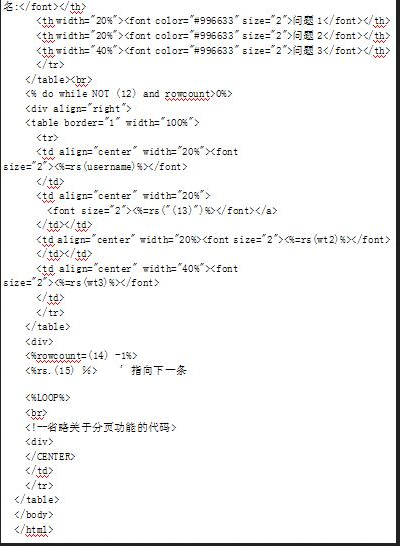

阅读以下说明,回答问题一,并将解答填入答题纸对应解答栏中。 某公司用ASP 实现了用户满意度调查网页,系统几个主要文件及作用如表1所示, 网页效果如图1 所示。

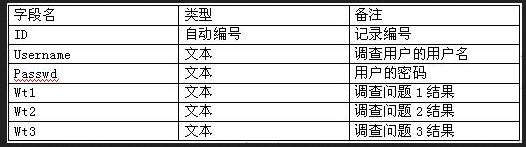

用户调查数据库表info表结构如表2所示:

问题1:完成下列代码填空

备选答案:A.用户满意度调查 B. rs C. username

D. </frameset> E. dbpathF.Conn G.exec H. top.html I.info J. login.asp K.searchtext L. rs.EOF M. MoveNext N.wt1 O. rowcount

阅读下列有关网络防火墙说明,回答问题1至问题4,将答案填入答题纸对应解答栏内。

【说明】

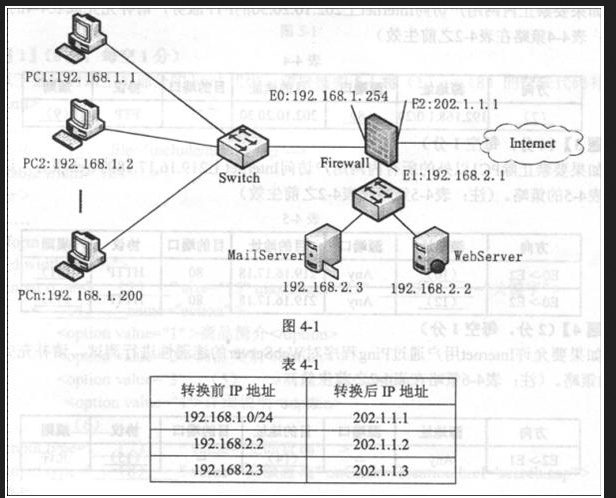

某公司网络有200台主机、一台WebServer和一台MailServer。为了保障网络安全,安装了一款防火墙,其网络结构如图4-1所示,防火墙上配置NAT转换规则如表4-1所示。

防火墙配置遵循最小特权原则(即仅允许需要数据包通过,禁止其他数据包通过),请根据题意回答以下问题。

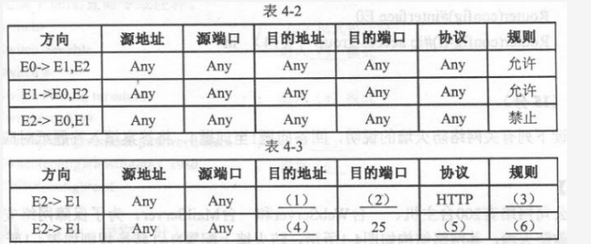

【问题1】(6分,每空1分)

防火墙设置缺省安全策略如表4-2所示,该策略含义为:内网主机可以访问WebServer、MailServer和Internet,Intemet主机无法访问内网主机和WebServer、MailServer。

如果要给Internet主机开放WebServerWeb服务以及MaiIServer邮件服务,请补充完成表4-3策略。(注:表4-3策略在表4-2之前生效)

【问题2】(3分,每空1分)

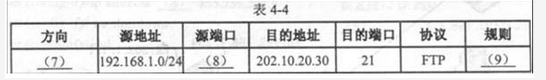

如果要禁止内网用户访问Internet上202.10.20.30FTP服务,请补充完成表4-4策略。

(注:表4-4策略在表4-2之前生效)

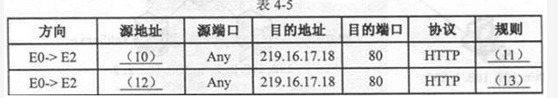

问题3】(4分,每空1分)

如果要禁止除PC1以外所有内网用户访问Internet上219.16.17.18Web服务,请补充

完成表4-5策略。(注:表4-5策略在表4-2之前生效)

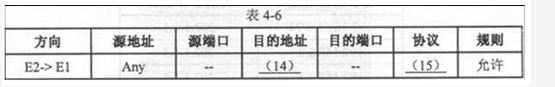

【问题4】(2分,每空1分)

如果要允许Intemet用户通过Ping程序对WebServer连通性进行测试,请补充完成表4-6策略。(注:表4-6策略在表4-2之前生效)

攻克要塞一个分支机构被分配了一个C类地址192.168.36.0/24,该分支机构现在需要分配IP地址有财务、人力资源、销售、审计、计划、服务六个部门,每个部门一个子网,每个部门机器数量不超过25台。请回答以下问题。

【问题1(6分)

为给这六个部门分配IP地址,请问子网掩码是多少,每个子网有多少个地址,可以分配地址有多少?

【问题2】(3分)

给六个部门分配完地址后,还有多少剩余地址,假设地址是从192.168.36.0开始分配,请列出剩余地址段?

【问题3】(3分)

请问地址192.168.36.111网络地址是多少,该网络广播地址是多少?

【问题4】(3分)

该分支机构采用VLAN实现网段划分,请问常规做法是采用什么网络设备实现VLAN划分和互通?

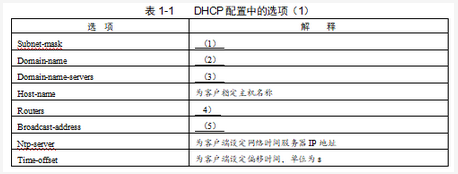

试题一(23分)阅读下列说明,回答问题1至问题4,将解答填入答题纸对应栏内。 【说明】 DHCP是动态主机配置协议,这个协议用于向计算机自动提供IP地址、子网掩码和路由信息。如果由网络管理员分配局域网上客户机IP地址,则会费时费力且容易出错。因此采用DHCP自动分配地址,这时局域网上客户机会向DHCP服务器请求一个IP地址,然后DHCP服务器为每个请求客户机分配一个地址,直到分配完该范围内所有IP地址为止,已经分配IP地址必须定时地延长租用期。这确保了当客户机设备在正常地释放IP地址之前,如果该客户机突然从网络断开,被分配地址就可以归还给服务器。DHCP配置文件中option(选项)如表1-1所示。

【问题1】(5分)

请根据表1-1中选项,把(1)~(5)填写完整。【问题2】(6分)在Linux系统中有如下3个语句,请分别说出它们所执行任务名称。(1)/etc/rc.d/init.d/dhcpd start。(2)/etc/rc.d/init.d/dhcpd stop。(3)/etc/rc.d/init.d/dhcpd restart。【问题3】(8分)Dhcp客户端发出第一个数据包目标MAC地址是(6),目标IP地址是(7),源MAC地址是(8),源IP地址是(9).【问题4】(4分)简述DHCP协议分配IP地址主要过程?

试题二(13分)

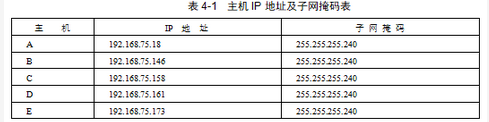

阅读下列说明,回答问题1至问题5,将解答填入答题纸对应栏内。 【说明】 某一网络地址块192.168.75.0中有5台主机A、B、C、D和E,它们IP地址及子网掩码如表4-1所示。

【问题1】(5分)

5台主机A、B、C、D、E分属几个网段?哪些主机位于同一网段?【问题2】(2分)主机D网络地址为多少?【问题3】(2分)若要加入第六台主机F,使它能与主机A属于同一网段,其IP地址范围是多少?【问题4】(2分)若在网络中另加入一台主机,其IP地址设为192.168.75.164,它广播地址是多少?哪些主机能够收到?【问题5】(2分)若在该网络地址块中采用VLAN技术划分子网,何种设备能实现VLAN之间数据转发?

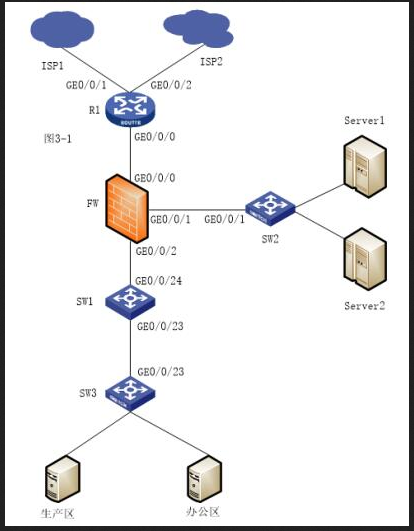

阅读以下说明,回答问题1至问题3,将解答填入答题纸对应解答栏内。【说明】某公司网络拓扑结构如图 3-1 所示。网络规划如表3-1所示。

【问题1】(3分,每空1分)如图3-1所示,防火墙接口GE0/0/0、GE0/0/1和GE0/0/2分属于( 1 )、( 2 )、( 3 )。(1)~(2)备选项:A.trust区域 B.untrust区域 C.DMZ区域 (1)(2)(3) 【问题2】(8分,每空2分)如图3-1所示,ISP1作为公司默认互联网出口。该公司拥有2条出口链路,要保证内网机器能够访问互联网,需要在路由器上配置( 4 ),用户希望服务器网段流量都走ISP2出去,则需要在路由器上配置( 5 ),因为服务器网段IP地址是内网地址,服务器要对Internet提供服务,需要在路由器上配置( 6 ),生产区和办公区访问互联网默认走ISP1出去,需要在路由器上配置( 7 )。(4)~(7)备选项:A.策略路由 B.缺省路由 C. 源NAT D.目NAT (4)(5)(6)(7) 【问题3】(9分,每空1分)生产区和办公区用户流量默认走ISP1出口,服务器区域流量走ISP2出口。请根据描述,将下面配置代码补充完整。R1基本配置略……[R1]interface GigabitEthernet 0/0/1[R1-GigabitEthernet0/0/1]ip address 58.60.36.2 29[R1-GigabitEthernet0/0/1]quit[R1]interface GigabitEthernet 0/0/2[R1-GigabitEthernet0/0/2]ip address ( 8 )[R1-GigabitEthernet0/0/2]quit[R1]interface GigabitEthernet 0/0/0[R1-GigabitEthernet0/0/0]ip address 192.168.200.1 24[R1-GigabitEthernet0/0/0]quit[R1]acl( 9 )[R1-acl-basic-2000]rule permit source 192.168.8.0 (10)[R1-acl-basic-2000]rule permit source 192.168.100.0 0.0.0.255[R1-acl-basic-2000]rule permit source 192.168.200.0 0.0.0.255[R1-acl-basic-2000]quit[R1]acl 2001[R1-acl-basic-2001]rule permit source 192.168.100.0 0.0.0.255[R1-acl-basic-2001]quit[R1]nat address-group 1 58.60.36.3 58.60.36.6[R1]interface GigabitEthernet 0/0/1[R1-GigabitEthernet0/0/1]nat outbound 2000 address-group 1[R1-GigabitEthernet0/0/1]quit[R1]interface GigabitEthernet 0/0/2[R1-GigabitEthernet0/0/2]nat outbound 2000[R1-GigabitEthernet0/0/2]quit[R1]ip route-static 192.168.8.0 22 ( 11 )[R1]ip route-static 192.168.100.0 24 ( 12 )[R1]ip route-static 0.0.0.0 0 58.60.36.1[R1]ip route-static 0.0.0.0 0 113.250.13.1( 13 )//把ISP2这条链路作为浮动路由,作为应急触发备份路径[R1]traffic classifier (14)[R1-classifier-c1]if-match acl 2001 [R1-classifier-c1]quit[R1]traffic behavior b1[R1-behavior-b1]redirect ip-nexthop 113.250.13.1[R1-behavior-b1]quit[R1]traffic policy p1[R1-trafficpolicy-p1]classifier c1 behavior b1[R1-trafficpolicy-p1]quit[R1]interface ( 15 )[R1-GigabitEthernet0/0/0]traffic-policy p1(16) [R1-GigabitEthernet0/0/0]quit[R1]……(8)-(15) 备选答案A.113.250.13.2 30 B.192.168.200.2 C. GigabitEthernet0/0/0 D. preference 100 E. 192.168.200.3 F. 0.0.3.255 G. 2000 H. c1I. inbound (8)(9)(10)(11)(12)(13)(14)(15)(16)