当前位置:首页 → 计算机类 → 软件水平考试 → 中级信息系统管理工程师->某物流公司为了有效管理公司的合同,拟在信息统一资源平台上增加

某物流公司为了有效管理公司的合同,拟在信息统一资源平台上增加合同管理软件模块。经过招标,合同管理软件开发项目由M软件公司中标,并将该项目交给李工负责设计和测试。

【需求分析】

合同管理系统主界面由系统维护、合同录入/查询、合同管理三大部分组成。

(1)系统维护模块的主要功能是:权限/密码管理、界面设置、路径设置、日志管理、数据备份/还原。

(2)合同管理模块的主要功能是:合同类型管理、合同审阅、合同签订、合同打印。

(3)合同录入/查询模块的主要功能是:导入合同、合同起草、合同修改查询。

根据需求分析的结果,李工设计的合同管理系统功能结构图如图2-1所示。

图2-1合同管理系统功能结构图

问题内容:

【问题1】(9分)

请将图2-1中的空(a)-(o)的功能补充完整,并填入答题纸问题1对应的位置上。

【问题2】(4分)

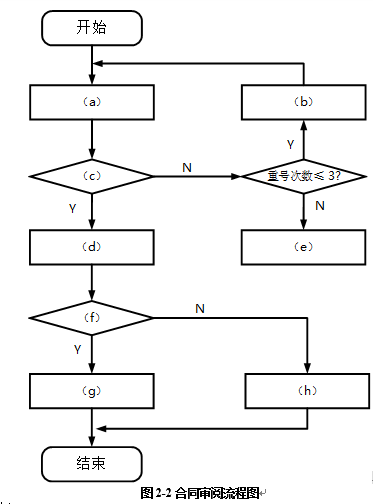

合同审阅流程图如图2-2所示,请从如下备选答案中选择合适的一项填入答题纸问题2空(a)-(h)对应的位置上。

①合同编号有误请重输②重号次数超限③编号是否正确?

④合同是否存在问题?⑤登记相关问题⑥显示合同并审阅

⑦置审阅通过标志⑧输入合同编号

图2-1合同管理系统功能结构图

问题内容:

【问题1】(9分)

请将图2-1中的空(a)-(o)的功能补充完整,并填入答题纸问题1对应的位置上。

【问题2】(4分)

合同审阅流程图如图2-2所示,请从如下备选答案中选择合适的一项填入答题纸问题2空(a)-(h)对应的位置上。

①合同编号有误请重输②重号次数超限③编号是否正确?

④合同是否存在问题?⑤登记相关问题⑥显示合同并审阅

⑦置审阅通过标志⑧输入合同编号

【问题3】(2分)

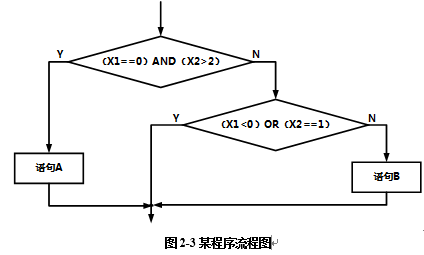

李工采用白盒测试方法对某程序进行测试,该程序流程图如图2-3所示。为此,李工设计了4个测试用例①~④,测试用例如下所示:

①(X1=0,X2=3)

②(X1=1,X2=2)

③(X1=-1,X2=2)

④(X1=3,X2=1)

(1)为了完成语句覆盖至少需要测试用例()。

(2)为了完成路径覆盖至少需要测试用例()。

【问题1】(9分)

(a)系统维护

(b)合同录入/查询

(c)合同管理

(d)权限/密码管理

(e)界面设置

(f)路径设置

(g)日志管理

(h)数据备份/还原(d~h顺序可以调整)

(i)导入合同

(j)合同起草

(k)合同修改查询(i~k顺序可以调整)

(l)合同类型管理

(m)合同审阅

(n)合同签订

(o)合同打印(l~o顺序可以调整)

【问题2】(4分)

(a)⑧

(b)①

(c)③

(d)⑥

(e)②

(f)④

(g)⑤

(h)⑦

【问题3】(2分)

(1)①②

(2)①②③或者①②④

【问题1】

题干中“合同管理系统主界面由系统维护、合同录入/查询、合同管理三大部分组成。”这说明系统功能结构是从信息用户的角度来看,所以系统功能结构图,应体现出信息系统对整个组织不同层次上各种功能的支持。所以图2-1应按照对应的功能进行填写。

【问题2】

本题是考查对流程图理解,矩形用于表示一个加工步骤,菱形用于表示一个逻辑条件,箭头表示控制流。

对于合同审阅,首先应该依据合同号找到对应的合同,如果合同号正确,则加载合同并进行审批,否则判定重号输入的次数,是否大于3次,如果大于应该终止显示次数超过现在,如果不大于3次,则返回合同编号输入的界面,并提示合同编号有误请重新输入。

对于依据合同编号找出的合同,先判断合同是否存在问题,如果不存在问题,则审批合同,置审阅通过的标记,结束审批流程;否则应该登记合同的问题,结束审批流程。

【问题3】

语句覆盖(SC):设计足够的测试用例,使得被测试程序中每条语句至少执行一次。

路径覆盖:设计足够的测试用例,使得被测试程序中的所有可能路径至少被执行一次。

对于本题的语句有:语句A、语句B以及两个判定语句,所以只有设计的测试用例覆盖这些语句即可。本题要求至少需要,可以选择:第1个判定为真覆盖判定1和语句A;第1个判定和第2个判定都为假覆盖判定1、判定2、语句B。可以选择①②

路径覆盖,本题的路径有3条:

1、判定1为真的路径;

2、判定1为假、判定2为真的路径;

3、判定1为假、判定2为假的路径。

可以选择①②③或者①②④

Anetwork attack is an attempt to gain(71)access to an organization’s network,with the objective of stealing data or performing other malicious activities.Plagiarism is A(72)-of-service(DoS)attack is a cyber-attack in which the attacker seeks to make a machine or network resource unavailable to its intended users by temporarily or indefinitely disrupting services of a host connected to a network.In the case of a simple attack,a(73)could have a simple rule added to deny all incoming traffic from the attackers,based on protocols,ports,or the originating IP addresses.In a(74)DoS(DDoS)attack wangwangwang,the incoming traffic flooding the victim originates from(75)different sources.This effectively makes it impossible to stop the attack simply by blocking a single source 问题1:

A.unauthorized

B.authorized

C.normal

D.frequent

问题2:

A.defense

B.denial

C.detection

D.decision

问题3:

A.firewall

B.router

C.gateway

D.switch

问题4:

Adamaged

B.descriptive

C.distributed

D.demanding

问题5:

A.two

B.many

C.much

D.ten

以下关于信息化项目成本估算的描述中,不正确的是( )。

《中华人民共和国数据安全法》由中华人民共和国第十三届全国人民代表大会常务委员会第二十九次会议审议通过,自( )年 9 月 1 日起施行。

某存储系统规划配置 25 块 8TB 磁盘,创建 2 个 RAID6 组,配置 1 块热备盘,则该存储系统实际存储容量是( )。

以下关于层次化网络设计模型的描述中,不正确的是( )。

某无线路由器,在 2.4GH 频道上配置了 2 个信道,使用( )信道间干扰最小。

下列 IEEE 802.11 系列标准中,支持 2.4GHz 和 5GHz 两个工作频段的是( )。

以下关于二进制指数退避算法的描述中,正确的是( )。

在 5G 关键技术中,将传统互联网控制平面与数据平面分离,使网络的灵活性、可管理性和可扩展性大幅提升的是( )。

存储转发式交换机中运行生成树协议(STP)可以( )。